-

山东服务器信息资产保护方案

此外,数据安全与信息资产保护还需要从战略层面进行规划和布局。企业应将数据安全纳入整体战略规划中,明确数据安全的目标和原则,制定相应的战略措施和行动计划。同时,建立跨部门的协作机制,加强各部...

查看详细 -

金昌企业数据迁移

迁移完成后,进行数据验证是确保迁移成功的必要步骤。这包括验证迁移后数据的完整性(所有记录是否都已正确迁移)、准确性(数据值是否与源系统一致)、以及一致性(数据间的依赖关系是否保持)。验证过...

查看详细 -

遵义电脑信息资产保护流程

在商业秘密制度发展史上,伴随着其理论基础由合同转向财产理论,秘密—公开二分法即已产生并长期存在。19世纪后期,普通法法院主要类比财产权制度构建商业秘密制度,即由于占有是财产权取得的前提,要取得财产权,...

查看详细 -

周口软件数据安全技术服务咨询

数据与匿名化处理数据是指对数据进行处理,使其在不改变原始数据含义的前提下,降低数据的敏感程度。匿名化处理则是指将数据中的个人信息进行替换或删除,使其无法直接识别出个人身份。数据和匿名化处理是保护个人隐...

查看详细 -

开封软件数据安全技术服务方案

数据分发与集成模块:这个模块支持数据的分发、共享和集成,包括数据集市、API管理和数据集成平台等功能。它使不同的系统和应用能够无缝地集成和共享数据。在支持数据服务运作的人员架构方面,通常需...

查看详细 -

江苏企业信息资产保护上门服务

访问控制与审计访问控制是保护数据安全的重要手段之一。我们需要建立严格的访问控制机制,确保只有经过授权的用户才能访问敏感数据。同时,我们还需要建立完善的审计机制,记录用户对数据的访问和操作情...

查看详细 -

湖南手机数据恢复软件

数据恢复软件通常提供快速扫描和深度扫描两种模式。快速扫描可以快速定位挺近删除的文件,而深度扫描则可以更整体地搜索存储设备中的可恢复文件。对于一些复杂的数据丢失情况,如硬件故障或严重损坏的存...

查看详细 -

六安智能数据恢复原则

手机数据恢复也提醒我们,要更加重视手机数据的安全和保护。我们应该定期备份手机中的重要数据,以防万一。同时,我们还应该加强手机的安全防护,比如设置复杂的密码、安装可靠的安全软件等,以防止数据...

查看详细 -

宁德定制型数据恢复原则

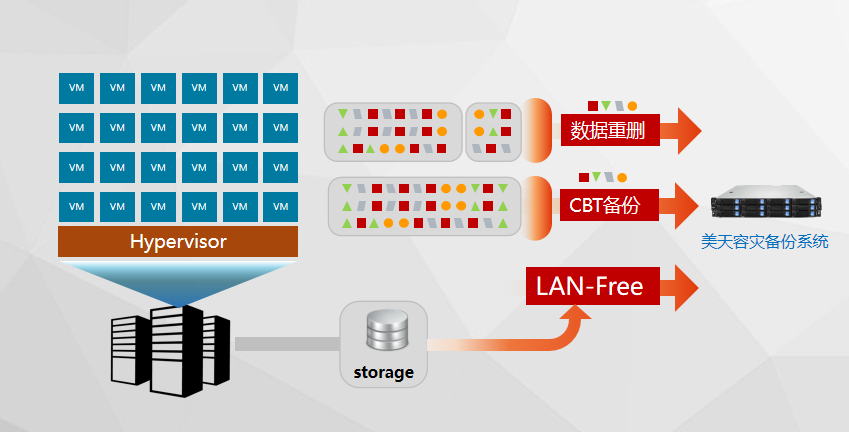

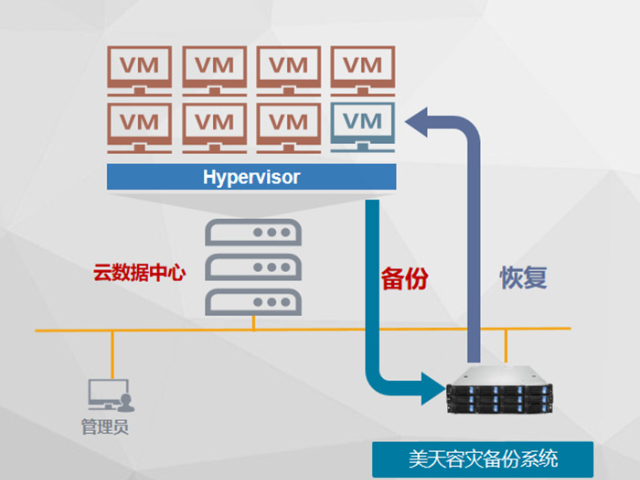

虚拟机数据恢复,作为信息技术领域的一项重要技术,不仅关乎着企业数据的安全与完整,更是现代数据中心运维中不可或缺的一环。随着虚拟化技术的广泛应用,虚拟机已成为众多企业部署业务、测试环境、进行资...

查看详细 -

宿州数据库数据恢复流程

除了技术层面的挑战,服务器数据恢复还面临着时间紧迫和压力巨大的困境。在数据丢失的情况下,每一分钟的延迟都可能对企业的正常运营造成严重影响。因此,技术人员需要在保证数据恢复质量的前提下,尽可...

查看详细 -

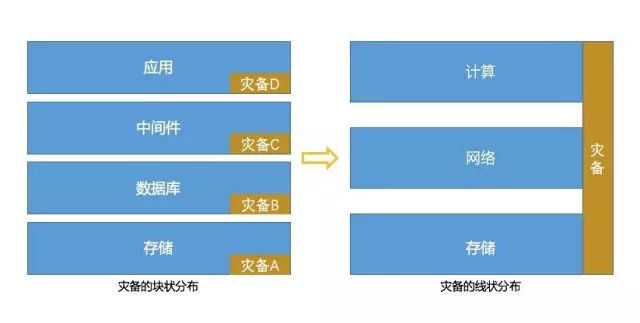

北京容灾备份异地备份与恢复

数据加密是容灾备份中不可或缺的一环。通过加密算法对备份数据进行加密处理,可以确保数据在传输和存储过程中的机密性和完整性,防止数据泄露和篡改。企业需采用强加密算法,如AES、RSA等,同时定...

查看详细 -

大连企业数据安全技术服务上门服务

数据安全技术服务还可能包括一些其他的服务内容,比如对软硬件系统的安全固化管理、网络安全防护技术和系统的提供、文件加密技术、应用安全、移动安全、虚拟化安全等等。这些服务共同构成了一个整体、多...

查看详细