网络安全威胁呈现多样化、复杂化特征,主要类型包括:恶意软件(如勒索软件、木马)、网络钓鱼(通过伪造邮件诱导用户泄露信息)、DDoS攻击(通过海量请求瘫痪目标系统)、APT攻击(高级持续性威胁,针对特定目标长期潜伏窃取数据)、供应链攻击(通过污染软件或硬件组件渗透目标系统)。近年来,威胁演化呈现两大趋...

- 品牌

- 宇之成信息技术(苏州)有限公司

- 型号

- 齐全

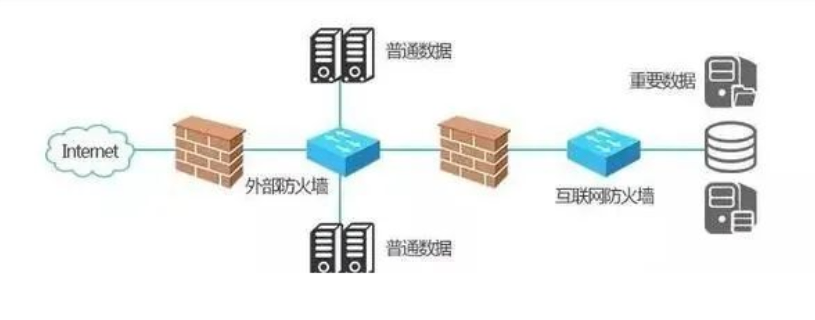

密码学是网络安全知识的关键内容之一,它为数据的保密性、完整性和认证性提供了重要的技术手段。加密算法是密码学的关键,分为对称加密和非对称加密两种类型。对称加密使用相同的密钥进行加密和解了密,如常见的 AES 算法,具有加密速度快、效率高的特点,适用于大量数据的加密传输。非对称加密则使用一对密钥,即公钥和私钥,公钥用于加密,私钥用于解了密,如 RSA 算法,虽然加密速度相对较慢,但能更好地解决密钥分发问题,常用于数字签名和身份认证。此外,哈希函数也是密码学的重要组成部分,它可以将任意长度的数据映射为固定长度的哈希值,用于验证数据的完整性,确保数据在传输过程中未被篡改。网络安全标准如ISO/IEC 27001提供了一个信息安全管理体系的框架。南通下一代防火墙策略

云安全需解决多租户环境下的数据隔离、API接口安全及合规性问题。关键挑战包括:共享技术漏洞(如超分配资源导致侧信道攻击)、数据地盘(跨地域存储需遵守当地法律)和供应链风险(云服务商依赖的第三方组件可能存在漏洞)。防护策略需采用责任共担模型,云服务商负责底层基础设施安全(如物理安全、虚拟化隔离),用户负责上层应用和数据安全。技术手段包括:加密即服务(CaaS)、微隔离(限制虚拟机间通信)和持续监控(通过云安全态势管理CSPM工具检测配置错误)。例如,AWS提供KMS(密钥管理服务)和GuardDuty(威胁检测服务),帮助用户构建云上安全防线。常州网络安全审计合规安全审计定期检查网络和系统的安全状态。

全球网络安全法规日益严格,企业需遵守多项标准以避免法律风险。中国《网络安全法》要求关键信息基础设施运营者采购网络产品与服务时,需通过国家的安全审查;《数据安全法》规定数据处理者需建立数据分类分级保护制度;《个人信息保护法》则明确了用户知情权、删除权等权益。国际上,欧盟《通用数据保护条例(GDPR)》对数据跨境传输、用户同意机制提出严苛要求;美国《加州消费者隐私法案(CCPA)》赋予加州居民访问、删除个人数据的权利。合规要求企业从技术(如加密、日志审计)、管理(如制定隐私政策、任命数据保护官)及流程(如定期合规审查)三方面构建体系。例如,某跨国企业因未遵守GDPR被罚款5000万欧元,凸显了合规的重要性。

网络安全知识的普及和应用离不开法律和政策的支持。各国相关单位纷纷出台相关法律法规,规范网络行为,打击网络犯罪,保护网络空间的安全和秩序。例如,中国的《网络安全法》明确了网络运营者的安全保护义务,规定了个人信息保护、关键信息基础设施保护等重要制度。同时,相关单位还通过制定网络安全政策,引导企业和个人加强网络安全防护,提升网络安全意识。这些法律和政策为网络安全知识的普及和应用提供了有力的法律保障和政策支持,推动了网络安全产业的健康发展。网络安全是数字时代国家的安全和经济社会发展的基石。

网络安全知识是一个不断发展和更新的领域。随着技术的不断进步和网络环境的不断变化,新的网络威胁和挑战不断涌现。因此,持续学习和更新网络安全知识对于个人和企业而言都至关重要。个人应保持对网络安全动态的关注,及时了解较新的网络威胁和防护措施;企业则应建立完善的网络安全知识管理体系,定期组织员工进行网络安全培训和演练活动,确保员工的网络安全知识和技能始终保持在较新水平。通过持续学习和更新网络安全知识,我们可以更好地应对未来网络威胁和挑战。网络安全的威胁情报平台聚合了全球的威胁数据。无锡机房网络安全报价

网络安全防止社交媒体账号被盗用或冒充。南通下一代防火墙策略

传统开发模式中,安全测试通常在项目后期进行,导致漏洞修复成本高。DevSecOps将安全融入软件开发全流程(需求、设计、编码、测试、部署),通过自动化工具实现“左移安全”(Shift Left)。关键实践包括:安全编码培训(提升开发人员安全意识)、静态应用安全测试(SAST)(在编码阶段检测漏洞)、动态应用安全测试(DAST)(在运行阶段模拟攻击)和软件成分分析(SCA)(识别开源组件中的已知漏洞)。例如,GitHub通过CodeQL工具自动分析代码中的安全缺陷,并将结果集成至CI/CD流水线,实现“提交即安全”。此外,容器化技术(如Docker)需配合镜像扫描工具(如Clair),防止镜像中包含恶意软件或漏洞。南通下一代防火墙策略

- 无锡网络入侵检测合规 2026-05-12

- 常州无线入侵防御检查 2026-05-11

- 社区网络安全收费 2026-05-10

- 浙江计算机网络安全厂商 2026-05-10

- 浙江机房网络安全预警 2026-05-09

- 杭州网络入侵检测找哪家 2026-05-08

- 苏州网络入侵检测费用 2026-05-07

- 杭州医院网络安全价格 2026-05-07

- 杭州无线入侵防御服务 2026-05-06

- 无锡无线入侵检测检查 2026-05-06

- 南通网络入侵检测评估 2026-05-06

- 无锡机房建设网络安全有哪些 2026-05-05

-

南京下一代防火墙怎么收费 2026-05-04 04:04:18安全漏洞是网络系统中存在的弱点,可能被攻击者利用来实施攻击。安全漏洞管理知识包括如何及时发现安全漏洞、评估漏洞的严重程度、制定漏洞修复计划以及跟踪漏洞修复情况等。企业和组织可以通过定期进行安全漏洞扫描,使用专业的漏洞扫描工具对网络系统、应用程序等进行全方面检测,发现潜在的安全漏洞。对于发现的漏洞,要...

-

杭州机房网络安全怎么收费 2026-05-04 22:03:21物联网(IoT)设备因资源受限、协议碎片化,成为网络攻击的薄弱环节。典型风险包括:弱密码(大量设备使用默认密码)、固件漏洞(长期未更新)和缺乏加密(数据明文传输)。攻击案例中,2016年Mirai僵尸网络通过扫描弱密码设备,控制数十万摄像头和路由器发起DDoS攻击,导致Twitter、Netflix...

-

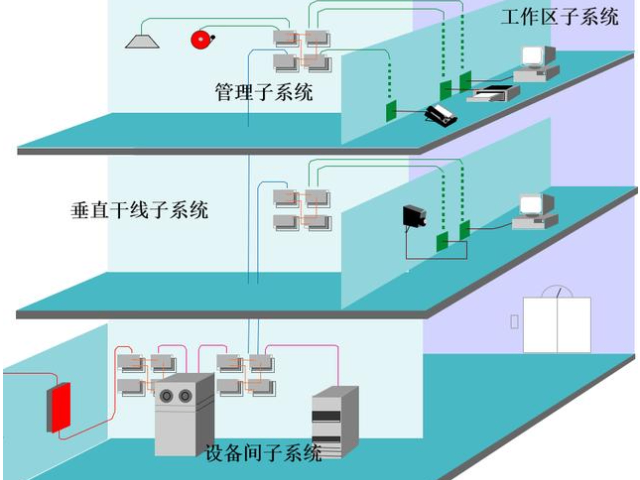

江苏无线入侵防御管理 2026-05-04 13:03:36入侵检测系统(IDS)和入侵防范系统(IPS)是网络安全知识中用于监测和应对网络攻击的重要工具。IDS 通过对网络流量和系统日志进行分析,实时监测网络中是否存在异常行为或潜在的攻击迹象,并及时发出警报。它可以帮助管理员及时发现安全事件,采取相应的措施进行处理。IPS 则在 IDS 的基础上,具备主动...

-

苏州厂房网络安全 2026-05-04 02:04:11供应链攻击通过污染软件或硬件组件渗透目标系统,具有隐蔽性强、影响范围广的特点。典型案例包括:2020年SolarWinds供应链攻击,灰色产业技术人员通过篡改软件更新包,入侵美国相关单位、企业网络;2021年Log4j漏洞,因开源组件普遍使用,导致全球数万系统暴露。供应链安全管理需构建可信生态,包括...

-

宾利原浆啤酒价格

2026-05-16 -

浙江别墅弱电安防监控

2026-05-15 -

瓶装宾利啤酒

2026-05-15 -

苏州弱电安防有哪些

2026-05-15 -

浙江智能化弱电安防收费标准

2026-05-15 -

杭州商场弱电安防系统

2026-05-15 -

无锡网络弱电安防多少钱

2026-05-15 -

南通医院弱电安防设计

2026-05-15 -

南京商场弱电安防系统

2026-05-15