- 品牌

- 南京兆比特信息技术有限公司

- 型号

- 齐全

建立完善的应急响应机制是应对网络安全事件的重要手段之一。应急响应机制包括应急预案的制定、应急演练的开展、应急团队的建设等内容。在网络安全事件发生时,能够迅速启动应急预案、组织应急团队进行处置和恢复工作,较大限度地减少损失和影响。提高用户的安全意识是保障网络安全的重要一环。用户应了解基本的网络安全知识、掌握常见的网络安全威胁和防范措施;同时,还应养成良好的上网习惯,如不随意点击未知链接、不下载来源不明的软件等。通过培养用户的安全意识,可以有效降低网络安全事件的发生概率。网络安全的工具和服务可以帮助简化和自动化任务。无锡机构网络安全如何提高

入侵检测技术通过对网络流量和系统日志进行分析,检测出可能的入侵行为并及时报警。入侵检测系统可以实时监控网络状态,发现异常流量和攻击行为,帮助管理员及时发现和处理安全问题。入侵检测技术可以分为主机入侵检测和网络入侵检测两种类型。主机入侵检测主要关注单个主机的安全状况;网络入侵检测则关注整个网络的安全状况。安全扫描技术通过对网络和系统进行全方面检查,发现潜在的安全漏洞和风险。安全扫描工具可以模拟黑色技术人员的攻击行为,对目标系统进行扫描和测试,发现存在的安全弱点。安全扫描技术可以帮助管理员及时发现和修复安全漏洞,提高网络的安全性。然而,需要注意的是,安全扫描也可能会对系统造成一定的影响和负担,因此需要谨慎使用。常州计算机网络安全管理网络安全的钓鱼攻击是一种常见的威胁。

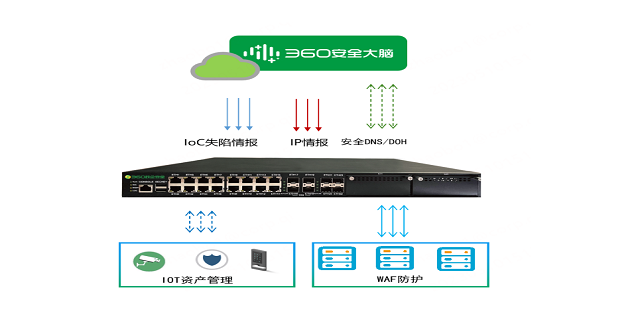

防火墙是网络安全的重要组成部分,它位于内部网络和外部网络之间,根据预设的安全策略对进出内部网络的数据包进行监控和过滤。防火墙可以有效阻止未经授权的访问和恶意攻击,如拒绝服务攻击、SQL注入等。现代防火墙不只具备基本的包了过滤功能,还集成了状态检测、深度包检测等高级技术,以提高防御能力。入侵检测系统(IDS)和入侵防御系统(IPS)是网络安全防御体系中的重要工具。IDS通过监测网络流量和系统日志,识别潜在的恶意行为或异常活动,并发出警报通知管理员。而IPS则更进一步,它不只能够检测到入侵行为,还能在入侵发生时自动阻断攻击,从而防止损害发生。IDS和IPS的结合使用,为网络提供了更为全方面的保护。

企业在日常运营中往往需要与第三方供应商、合作伙伴等进行业务往来和数据交换。然而第三方风险也是网络安全的重要威胁之一。因此企业应建立第三方风险管理机制对第三方进行全方面的风险评估和监控。包括审查第三方的安全资质、签订安全协议、定期审计等措施以确保第三方遵守安全规定并保护企业数据的安全。制定并实施应急响应计划是应对网络安全事件的关键步骤。企业应建立完善的应急响应机制包括组建应急响应团队、制定应急响应流程、明确应急响应级别和处置措施等。在发生安全事件时应急响应团队应迅速响应并按照预案进行处置以减少损失并恢复业务运行。同时企业还应定期演练应急响应计划以检验其有效性和完善性。网络安全的勒索软件攻击是一种严重的威胁。

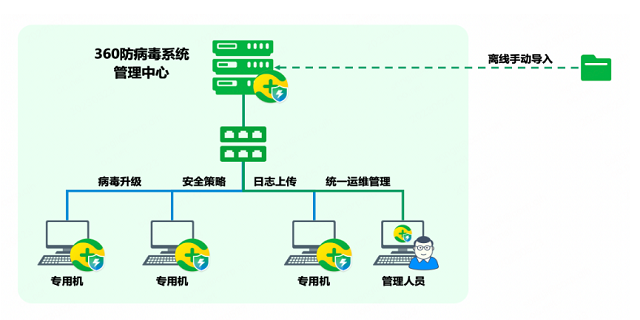

网络钓鱼是一种常见的网络诈骗手段,攻击者通过伪造电子邮件、网站或即时消息等方式,诱骗受害者提供敏感信息,如银行账户密码、借钱卡号码等。为了防范网络钓鱼攻击,用户应保持警惕,不轻易点击可疑链接或下载未知附件。同时,组织也应加强员工培训,提高员工对网络钓鱼的识别能力。恶意软件包括病毒、蠕虫、特洛伊木马等,它们能够破坏计算机系统、窃取数据或控制受传播设备。反病毒技术是检测和去除恶意软件的重要手段。现代反病毒软件不只具备实时扫描和定期更新的功能,还引入了启发式扫描和云安全等新技术,以提高检测和防御能力。网络安全的研究正在不断发展,以应对新的威胁和挑战。常州计算机网络安全管理

网络安全的云服务提供了灵活和可扩展的解决方案。无锡机构网络安全如何提高

访问控制是网络安全的基本机制之一,它通过限制用户对网络资源的访问权限,防止未经授权的访问和滥用。身份认证则是访问控制的前提,它确保只有合法的用户才能访问网络资源。常见的身份认证方式包括用户名密码、生物识别、双因素认证等。通过严格的访问控制和身份认证机制,可以有效降低网络安全风险。数据加密是保护数据机密性的重要手段之一。它通过将敏感数据转换为加密格式,使得未经授权的用户无法直接读取数据内容。数据加密可以在数据传输、存储和处理过程中应用,确保数据在各个环节都得到有效保护。此外,还需要采取其他措施如数据备份、容灾恢复等,以确保数据的完整性和可用性。无锡机构网络安全如何提高

南京兆比特信息技术有限公司在同行业领域中,一直处在一个不断锐意进取,不断制造创新的市场高度,多年以来致力于发展富有创新价值理念的产品标准,在江苏省等地区的通信产品中始终保持良好的商业口碑,成绩让我们喜悦,但不会让我们止步,残酷的市场磨炼了我们坚强不屈的意志,和谐温馨的工作环境,富有营养的公司土壤滋养着我们不断开拓创新,勇于进取的无限潜力,南京兆比特信息技术供应携手大家一起走向共同辉煌的未来,回首过去,我们不会因为取得了一点点成绩而沾沾自喜,相反的是面对竞争越来越激烈的市场氛围,我们更要明确自己的不足,做好迎接新挑战的准备,要不畏困难,激流勇进,以一个更崭新的精神面貌迎接大家,共同走向辉煌回来!

访问控制技术是防止未经授权访问网络资源的重要手段。通过身份验证、权限管理等手段,可以控制用户对网络资源的访问权限,防止敏感信息泄露和非法操作。访问控制技术通常包括用户认证、角色划分和权限分配等环节。用户认证是验证用户身份的过程;角色划分是根据用户职责和权限将用户分为不同的角色;权限分配则是为每个角色分配相应的网络资源访问权限。入侵检测技术是网络安全防护的重要组成部分。它通过对网络流量和系统日志进行分析,可以及时发现并报告潜在的入侵行为。入侵检测技术可以分为基于特征的检测和基于异常的检测两种方式。基于特征的检测是通过匹配已知的攻击模式来发现入侵行为;基于异常的检测则是通过分析网络流量和系统日志中...

- 江苏企业网络安全服务 2024-12-04

- 徐州家庭网络安全怎么收费 2024-12-04

- 学校网络安全找哪家 2024-12-03

- 南京机房网络安全怎么收费 2024-12-02

- 连云港机房网络安全存储 2024-12-01

- 常州机房网络安全管理 2024-12-01

- 无锡网络信息安全如何提高 2024-12-01

- 常州网络信息安全收费标准 2024-12-01

- 连云港家庭网络安全包括哪些 2024-11-30

- 南京网络安全找哪家 2024-11-30

- 学校网络安全费用 2024-11-26

- 无锡医院网络安全预警 2024-11-25

- 常州网络安全厂商 2024-11-24

- 医院网络安全厂商 2024-11-23

- 连云港企业网络安全防泄漏 2024-11-23

- 徐州工业网络安全管理体系建设 2024-11-21

- 南京机房建设收费标准 12-04

- 江苏企业网络安全服务 12-04

- 厂房弱电工程 12-04

- 徐州idc机房建设品牌 12-04

- 徐州家庭网络安全怎么收费 12-04

- 苏州中型机房建设费用 12-04

- 别墅弱电工程包括哪些 12-04

- 常州小型机房建设找哪家 12-04

- 连云港医院弱电工程施工费 12-03

- 常州机房建设多少钱 12-03