- 品牌

- 深信服,华为,华三,联想,DellEMC,浪潮,SUGON,

- 型号

- 齐全

产品特点:·采用高级别的加密技术,确保其本身系统的安全,要实现内网的安全,首先需要保证管理系统本身的安全,本系统工作站与服务器之间的数据传输利用DES算法进行加密。这种加密的处理让系统有足够的能力保护资料和防止非法资料截获。通过系统独特的服务器、代理及控制台之间的认证功能,工作站的代理只向经过认证的服务器响应,从而有效防止非法服务器窃取系统资料。·对多种设备的识别支持能力,系统通过配置库的实现,可以实现多种设备的识别和管理。·参数化和自定义技术,由于各机构的管理模式不尽相同,因此使用户可自定义和配置灵活,是一个关系到系统实用性的问题,WinShield安全策略管理器可以实现策略的定义和继承等管理,使IT部门灵活定制各种管理策略,保证系统满足日益增强的管理需求。内容过滤设备屏蔽不良信息,营造健康网络环境。兰州企业网络安全厂商

用户信息:在网络中,用户信息主要指面向用户的话音、数据、图像、文字和各类媒体库的信息,它大致有以下几种:一般性的公开的信息:如正常的大众传媒信息、公开性的宣传信息、大众娱乐信息、广告性信息和其他可以公开的信息。个人隐私信息:如纯属个人隐私的民用信息,应保障用户的合法权益。知识产权保护的信息:如按国际上签订的《建立世界知识产权组织公约》第二条规定的保护范围,应受到相关法律保护。商业信息:包括电子商务、电子金融、证券和税务等信息。这种信息包含大量的财和物,是犯罪分子攻击的重要目标,应采取必要措施进行安全防范。昆明事业单位网络安全方案漏洞扫描设备定期检测网络漏洞,帮助企业及时修复隐患。

加密技术。加密技术是电子商务采取的基本安全措施,交易双方可根据需要在信息交换的阶段使用。加密技术分为两类,即对称加密和非对称加密。(1)对称加密。对称加密又称私钥加密,即信息的发送方和接收方用同一个密钥去加密和解锁数据。它的较大优势是加/解锁速度快,适合于对大数据量进行加密,但密钥管理困难。如果进行通信的双方能够确保专门使用密钥在密钥交换阶段未曾泄露,那么机密性和报文完整性就可以通过这种加密方法加密机密信息、随报文一起发送报文摘要或报文散列值来实现。(2)非对称加密。非对称加密又称公钥加密,使用一对密钥来分别完成加密和解锁操作,其中一个公开发布(即公钥),另一个由用户自己秘密保存(即私钥)。信息交换的过程是:甲方生成一对密钥并将其中的一把作为公钥向其他交易方公开,得到该公钥的乙方使用该密钥对信息进行加密后再发送给甲方,甲方再用自己保存的私钥对加密信息进行解锁。

保护应用安全。保护应用安全,主要是针对特定应用(如Web服务器、网络支付专门使用软件系统)所建立的安全防护措施,它单独于网络的任何其他安全防护措施。虽然有些防护措施可能是网络安全业务的一种替代或重叠,如Web浏览器和Web服务器在应用层上对网络支付结算信息包的加密,都通过IP层加密,但是许多应用还有自己的特定安全要求。由于电子商务中的应用层对安全的要求较严格、较复杂,因此更倾向于在应用层而不是在网络层采取各种安全措施。虽然网络层上的安全仍有其特定地位,但是人们不能完全依靠它来解决电子商务应用的安全性。应用层上的安全业务可以涉及认证、访问控制、机密性、数据完整性、不可否认性、Web安全性、EDI和网络支付等应用的安全性。网络准入控制设备限制非法设备接入企业网络。

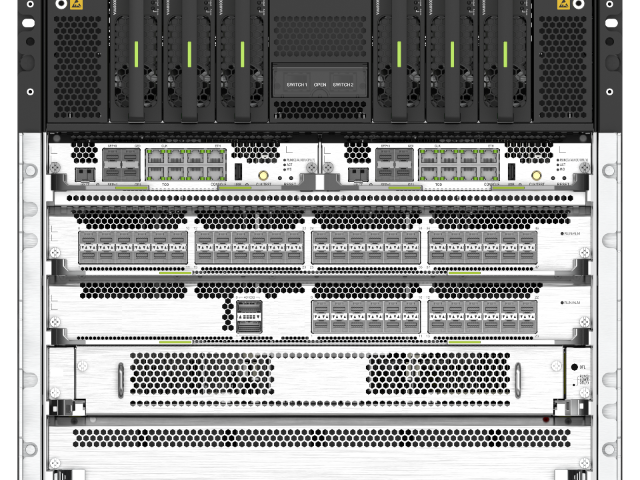

技术原理:网络安全性问题关系到未来网络应用的深入发展,它涉及安全策略、移动代码、指令保护、密码学、操作系统、软件工程和网络安全管理等内容。一般专门使用的内部网与公用的互联网的隔离主要使用“防火墙”技术。“防火墙”是一种形象的说法,其实它是一种计算机硬件和软件的组合,使互联网与内部网之间建立起一个安全网关,从而保护内部网免受非法用户的侵入。能够完成“防火墙”工作的可以是简单的隐蔽路由器,这种“防火墙”如果是一台普通的路由器则只能起到一种隔离作用。隐蔽路由器也可以在互联网协议端口级上阻止网间或主机间通信,起到一定的过滤作用。由于隐蔽路由器光是对路由器的参数做些修改,因而也有人不把它归入“防火墙”一级的措施。光纤清洁笔定期清理跳线端面,避免灰尘导致光信号衰减。贵阳加密系统网络安全方案

应用交付设备优化应用访问体验,同时保障安全。兰州企业网络安全厂商

影响因素:自然灾害、意外事故;计算机犯罪;人为行为,比如使用不当,安全意识差等;“hacker”行为:由于hacker的入侵或侵扰,比如非法访问、拒绝服务计算机病毒、非法连接等;内部泄密;外部泄密;信息丢失;电子谍报,比如信息流量分析、信息窃取等;网络协议中的缺陷,例如TCP/IP协议的安全问题等等。网络安全威胁主要包括两类:渗入威胁和植入威胁。渗入威胁主要有:假冒、旁路控制、授权侵犯;植入威胁主要有:特洛伊木马、陷门。兰州企业网络安全厂商

- 兰州银行网络安全方案 2026-03-06

- 贵阳事业单位网络安全防护措施 2026-03-05

- 兰州一站式网络安全运维 2026-03-05

- 长春医院网络安全运维 2026-03-05

- 哈尔滨事业单位网络安全防护 2026-03-05

- 哈尔滨加密系统网络安全管理 2026-03-04

- 西宁银行网络安全测评 2026-03-04

- 兰州医院网络安全测评 2026-03-04